Detectando acceso VPN no autorizado en menos de 60 segundos

Esta madrugada se detectó un inicio de sesión sospechoso en una cuenta de Google Workspace perteneciente a uno de mis clientes. El inicio de sesión se realizó a través de una VPN comercial (Mullvad, para ser exactos), lo que activó inmediatamente una señal de seguridad.

El equipo SOC de Huntress lo detectó en el momento en que se inició la sesión. En aproximadamente 40 segundos, incluyendo la activación de la alerta y la revisión por parte de un analista humano para descartar un falso positivo. El acceso a la cuenta ya había sido revocado para prevenir cualquier daño adicional.

Menos de un minuto. Eso es respuesta a incidentes en tiempo real.

Cómo sucedió

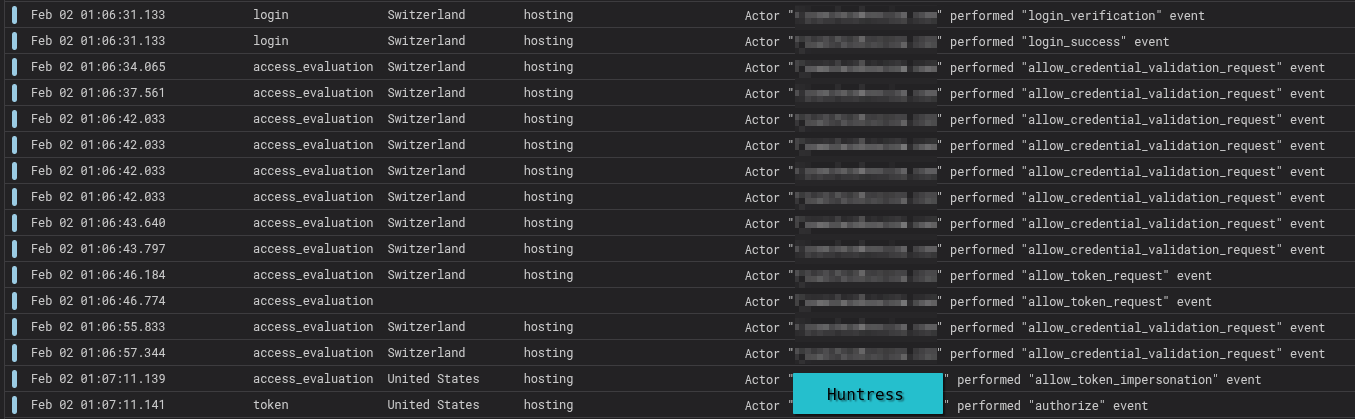

El registro de eventos cuenta toda la historia. A las 01:06:31 UTC+1, se realizó un inicio de sesión desde una IP de hosting suiza. En el mismo segundo, el inicio de sesión fue verificado y marcado como exitoso.

A las 01:07:11, los analistas del SOC ya lo habían contenido (esos son los dos últimos registros, desde su centro de datos).

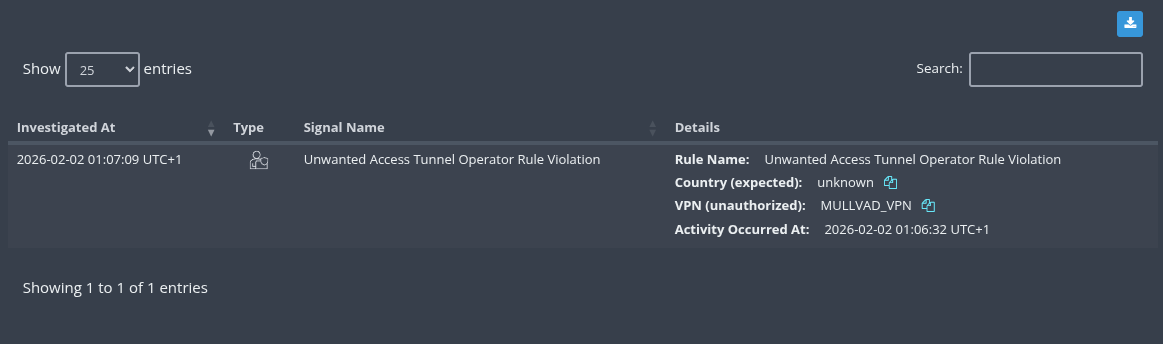

La señal de seguridad fue un simple acceso VPN: Unwanted Access Tunnel Operator Rule Violation. El proveedor de VPN (Mullvad VPN) fue identificado como no autorizado, ya que no estaba en la lista permitida para ese cliente específico.

¿Por qué fue tan rápida la respuesta?

El mérito donde corresponde: Google ha mejorado significativamente la velocidad con la que entrega los registros de auditoría de Workspace. De media, los registros están disponibles en menos de un segundo desde que ocurre el evento. Esto básicamente significa que la telemetría en tiempo real otorga a cualquier SOC conectado una enorme ventaja en tiempo de respuesta. Como referencia, los registros de auditoría de Microsoft 365 suelen tardar un poco más en llegar a cualquier SIEM (alrededor de 5 a 7 minutos de media).

Combinado con la cobertura SOC 24/7 de Huntress, esto crea un pipeline de detección-a-respuesta que se mide en segundos, no en horas.

Qué ocurrió realmente

En este caso particular, la historia tuvo un final mundano: se trataba de un usuario legítimo iniciando sesión desde su ordenador personal, que casualmente tenía una VPN activa. No fue una brecha real, pero la alerta fue absolutamente correcta al activarse. El acceso provenía de fuera de los parámetros esperados (origen y hora), y hasta que no se demostrase lo contrario, tenía que ser tratado como una amenaza.

Así es exactamente como debería funcionar la seguridad de identidad.

Las preguntas que deberías hacerte

Este incidente, a pesar de resultar ser benigno, plantea preguntas críticas que toda organización debería poder responder:

-

¿Permites que los usuarios accedan a datos sensibles desde dispositivos personales? Si es así, estás confiando en máquinas que no controlas con los activos más críticos de tu empresa.

-

¿Podrías garantizar la continuidad del negocio si un atacante robara cookies del navegador o tokens de sesión de un dispositivo no gestionado? El robo de cookies elude completamente el MFA. El atacante entra en una sesión pre-autenticada, sin hacer preguntas.

-

¿Tienes protección de identidad implementada? Los controles que detectan el robo de cookies/tokens o usuarios entregando sus códigos MFA a una página de phishing ya no son opcionales.

-

¿Podrías determinar el radio de impacto de un incidente en la nube? Si alguien obtiene acceso a tu tenant de Google Workspace o Microsoft 365, ¿puedes saber qué archivos fueron accedidos o descargados?

-

¿Tienes un plan de desastre? En un minuto no se puede hacer mucho daño, pero aún puede doler. Las copias de seguridad son obligatorias, ya que la nube no las incluye por defecto (a menos que se adquieran explícitamente).

Si alguna de estas preguntas te incomoda, es una reacción saludable. La identidad es la primera línea de batalla en la ciberseguridad moderna. Una vez que un atacante obtiene acceso a una cuenta, está dentro del reino.

La conclusión

Monitorizar la identidad ya no es un lujo. Entre el robo de tokens, el secuestro de sesiones, las técnicas de elusión de MFA resistente a phishing y el enorme volumen de colaboración basada en la nube, tus cuentas son ahora el perímetro.

Tener un SOC que opera en tiempo real, con las herramientas adecuadas y la telemetría correcta, convierte lo que podría ser una brecha devastadora a medianoche en un evento no dañino de 40 segundos.

Si quieres mejorar la postura de seguridad de identidad de tu organización, ponte en contacto conmigo. Estoy aquí para ayudar, no para juzgar. Todas las empresas tienen brechas, y lo importante es empezar a cerrarlas.

Y para cerrar con una nota personal: